Zero Trust en la práctica: cómo se comportan los sistemas cuando algo sale mal

La mayoría de las conversaciones sobre seguridad se centran en cómo mantener a los atacantes fuera. Muchas menos se preguntan qué ocurre después de que algo sale mal. Zero Trust no trata de prevenir todos los fallos. Trata de diseñar sistemas que permanezcan estables cuando aparece la incertidumbre.

Las discusiones sobre seguridad suelen comenzar en el perímetro. El foco está en impedir la entrada de atacantes, reforzar la capa externa de un sistema y reducir la probabilidad de una primera intrusión. Cortafuegos, mecanismos de autenticación, conexiones cifradas y controles de acceso dominan el discurso. Todo esto es necesario, pero evita silenciosamente una pregunta más incómoda: ¿qué ocurre cuando algo falla de todos modos?

La experiencia demuestra que el fallo no es una anomalía. Las credenciales se filtran, las configuraciones derivan, las dependencias cambian y los sistemas evolucionan más rápido que los supuestos sobre los que fueron diseñados. En entornos reales, no se trata de si algo saldrá mal, sino de cuándo. El factor decisivo no es el error inicial, sino cómo reacciona el sistema una vez que ese error ya ha ocurrido.

Aquí es donde se hace visible la diferencia entre las arquitecturas tradicionales y el enfoque Zero Trust. No como un eslogan ni como un producto aislado, sino como una forma fundamentalmente distinta en la que un sistema se comporta frente a la incertidumbre.

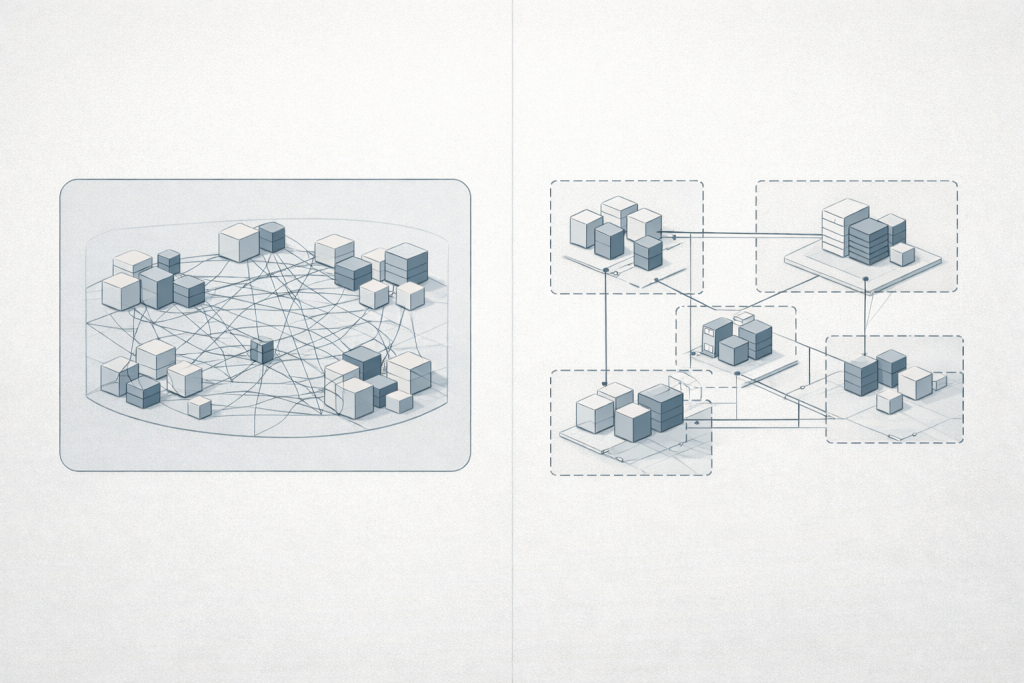

Dos formas de pensar la confianza

Los sistemas tradicionales suelen construirse en torno a una idea sencilla: el peligro está fuera, la seguridad está dentro. Una vez que una solicitud cruza un límite – tras una conexión VPN, una autenticación exitosa o la entrada en una red interna – se considera, en términos generales, confiable. El sistema asume que lo que ocurre internamente es en su mayoría benigno y que un exceso de comprobaciones solo ralentizaría las operaciones.

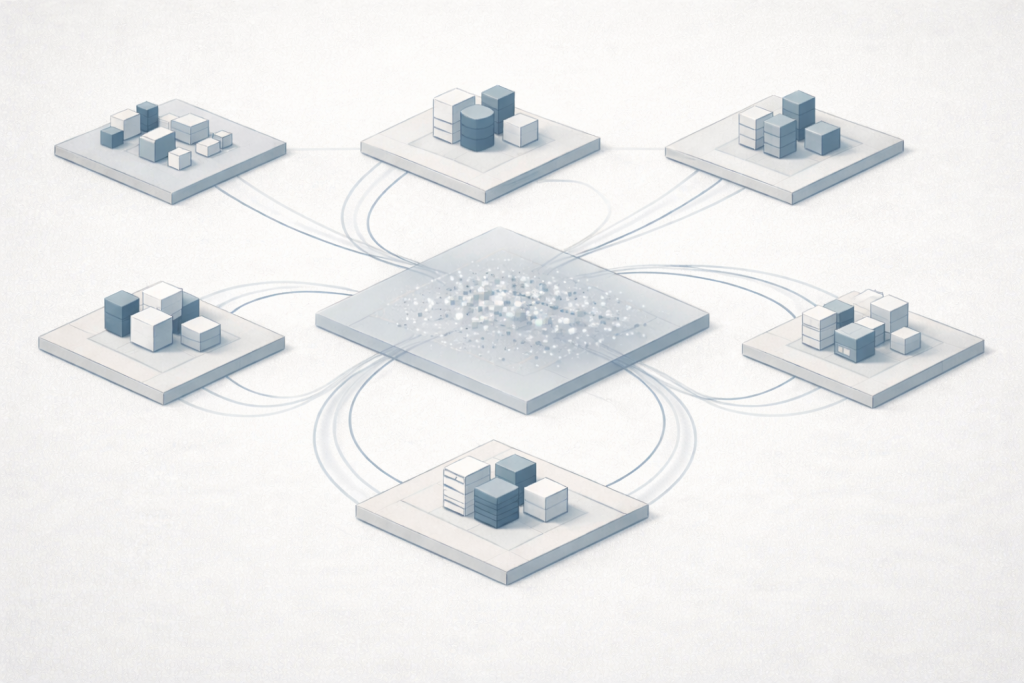

Zero Trust parte de una premisa distinta. Asume que la ubicación, por sí sola, no tiene significado y que una solicitud aceptada previamente no justifica automáticamente la siguiente. La confianza no es un estado permanente. Es una decisión que se toma de forma repetida, basada en el contexto, la intención y el comportamiento observado.

Esta distinción puede parecer abstracta, pero se vuelve muy concreta en el momento en que algo falla.

Un punto de partida realista: una credencial comprometida

Consideremos una situación técnicamente poco llamativa. Un atacante obtiene acceso a una única credencial. Puede ser una clave de API incrustada en una aplicación, un token de cuenta de servicio en un clúster de Kubernetes o una cuenta de usuario con privilegios limitados. Esto no requiere habilidades excepcionales ni vulnerabilidades raras. Las credenciales se filtran a través de registros, copias de seguridad, configuraciones incorrectas y errores operativos cotidianos.

En esta fase, el incidente sigue siendo pequeño. Un punto de entrada, una identidad, un primer apoyo. Lo que ocurre a continuación depende por completo de cómo el sistema esté diseñado para responder.

Qué ocurre en una arquitectura tradicional

En una configuración convencional, esa credencial se acepta en gran medida tal como es. Si es válida, el sistema permite las acciones asociadas a ella. Esos permisos suelen ser más amplios de lo estrictamente necesario, concedidos en su momento para simplificar la operación y rara vez revisados. Con el tiempo, pasan a formar parte de la línea base asumida del sistema.

Una vez dentro, el movimiento suele ser sencillo. Los servicios internos se comunican entre sí porque comparten una red o un clúster. Las bases de datos aceptan conexiones porque confían en las solicitudes que provienen del interior. Los sistemas de monitorización registran la actividad, pero el comportamiento operativo del sistema continúa como si nada inusual estuviera ocurriendo.

Desde la perspectiva del atacante, este es un entorno que recompensa la paciencia. Hay tiempo para explorar, para probar qué conexiones funcionan y para observar cómo interactúan los componentes. El progreso no requiere romper nuevas defensas, solo seguir los caminos que el propio sistema ya ofrece. Todo parece normal porque, técnicamente, lo es.

La característica definitoria aquí es la continuidad de la confianza. Una vez concedida, tiende a mantenerse.

Zero Trust comienza después del primer error

Zero Trust no promete evitar la filtración inicial de una credencial. No afirma eliminar el error humano ni la deriva de configuración. Su valor emerge solo después del primer fallo.

En un sistema orientado a Zero Trust, una credencial comprometida no desbloquea automáticamente un acceso amplio. Cada solicitud realizada con esa identidad se evalúa en su contexto. El sistema no solo pregunta quién hace la solicitud, sino qué se está solicitando, hacia dónde se dirige y si ese comportamiento coincide con lo esperado.

Si no existe un permiso explícito para esa combinación, la solicitud falla. No porque se haya detectado un ataque, sino porque no se ha establecido ninguna justificación. El progreso se vuelve condicional en lugar de automático.

Este cambio sutil tiene consecuencias profundas. El camino del atacante se estrecha rápidamente. En lugar de una exploración abierta, se encuentra con límites definidos por propósito, tiempo y alcance.

Cuando la observación cambia el comportamiento

Una diferencia clave entre ambos modelos reside en cómo los sistemas responden a las anomalías. En los entornos tradicionales, la actividad inusual suele registrarse para su revisión posterior. Se generan logs, pueden activarse alertas, pero el comportamiento operativo del sistema permanece sin cambios.

Zero Trust trata la observación como una entrada, no solo como evidencia. Cuando los sistemas de monitorización – a menudo recolectores centralizados de logs y eventos, como las plataformas SIEM – detectan comportamientos que se desvían de los patrones establecidos, esa información se retroalimenta directamente en los mecanismos de control.

IF service=backend AND

request_rate > baseline*5 AND

destination not in allowed_service_map

THEN

action = "tighten_policy_for_source"Esto no requiere una certeza perfecta. El sistema no necesita etiquetar la actividad como maliciosa. Solo necesita reconocer la incertidumbre. Cuando la incertidumbre aumenta, la confianza disminuye.

En la práctica, esto suele manifestarse a nivel de red. El tráfico procedente de una fuente con un comportamiento inesperado puede limitarse a un conjunto más reducido de destinos. Conexiones que eran técnicamente posibles dejan de permitirse salvo que sean explícitamente necesarias. El sistema se adapta, endureciendo su postura sin intervención humana.

A diferencia de los entornos tradicionales, donde las anomalías coexisten con accesos inalterados, Zero Trust permite que la observación reforme el comportamiento del sistema en tiempo real.

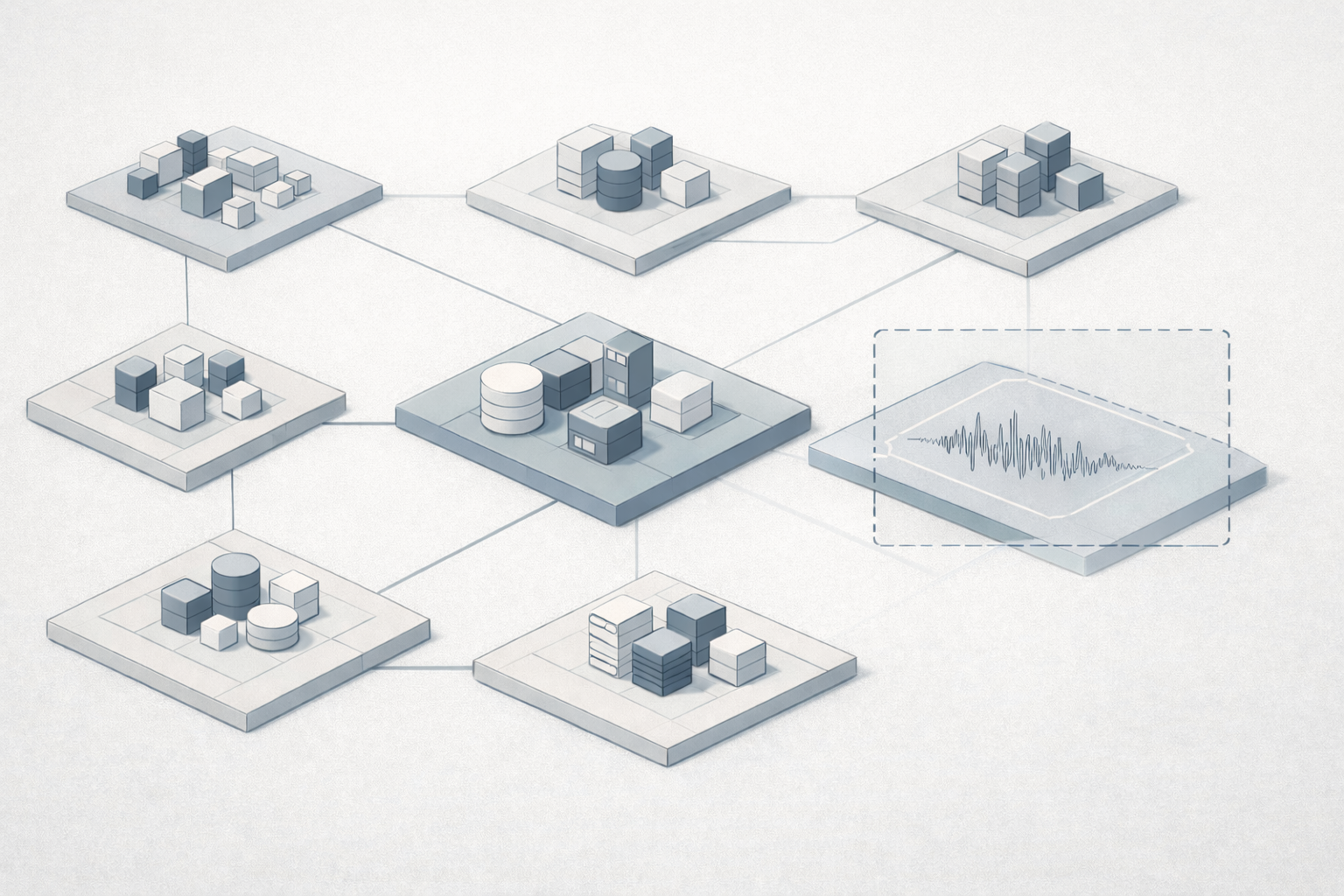

Donde los contenedores hacen visible la diferencia

apiVersion: apps/v1

kind: Deployment

metadata:

name: example-app

spec:

replicas: 2

selector:

matchLabels:

app: example-app

template:

metadata:

labels:

app: example-app

spec:

automountServiceAccountToken: false

containers:

- name: app

image: example/app:1.0.0

securityContext:

readOnlyRootFilesystem: true

runAsNonRoot: true

allowPrivilegeEscalation: falseLos entornos Kubernetes ofrecen una visión especialmente clara de esta distinción, porque la confianza se codifica directamente en la configuración. Kubernetes no es, en sí mismo, una plataforma Zero Trust, pero proporciona los mecanismos para aplicar – o ignorar – los principios de Zero Trust.

Consideremos qué ocurre cuando un atacante obtiene acceso a un contenedor en ejecución.

En muchas configuraciones por defecto, el sistema de archivos de un contenedor es escribible. Los procesos se ejecutan con privilegios elevados dentro del contenedor. El acceso de red entre pods no está restringido. Las cuentas de servicio conceden automáticamente acceso a la API de Kubernetes. Desde el punto de vista de la seguridad, esto refleja la misma suposición que en los sistemas tradicionales: una vez dentro, el entorno es en gran medida confiable.

Un enfoque Zero Trust trata esta situación de manera distinta.

Cuando el sistema de archivos raíz de un contenedor se monta como solo lectura, el sistema deja de asumir que el proceso debe poder modificar su propio entorno. Incluso si un atacante logra ejecutar código dentro del contenedor, no puede instalar herramientas adicionales, alterar binarios de la aplicación ni establecer persistencia. Todo lo que hace existe únicamente en memoria y desaparece cuando el pod se reinicia.

Ejecutar contenedores como usuarios no root refuerza aún más este límite. El proceso se trata como una aplicación, no como un sistema operativo. Muchas técnicas de explotación comunes simplemente fallan porque los privilegios necesarios no están presentes.

Las políticas de red añaden otra capa. En lugar de asumir que cualquier pod puede comunicarse con cualquier otro, la comunicación solo se permite explícitamente cuando es necesaria. Un pod comprometido no se convierte en un trampolín hacia todo el clúster. Se convierte en un punto final aislado con un alcance limitado.

apiVersion: networking.k8s.io/v1

kind: NetworkPolicy

metadata:

name: backend-ingress-from-frontend

spec:

podSelector:

matchLabels:

app: backend

policyTypes:

- Ingress

ingress:

- from:

- podSelector:

matchLabels:

app: frontend

ports:

- protocol: TCP

port: 8080

Restringir las rutas de red suele ser suficiente para detener el movimiento lateral entre servicios, pero no aborda otra vía de escalada habitual: el acceso al propio plano de control. En los entornos Kubernetes, esto suele significar la API de Kubernetes. Si un pod comprometido puede autenticarse frente al servidor de la API, el aislamiento de red por sí solo deja de ser suficiente. El atacante puede comenzar a enumerar recursos, leer configuraciones o intentar crear nuevas cargas de trabajo.

Por esta razón, el pensamiento Zero Trust se extiende más allá del tráfico entre servicios e incluye la identidad de los workloads y el acceso al plano de control.

apiVersion: v1

kind: Pod

metadata:

name: job-no-k8s-api

spec:

automountServiceAccountToken: false

containers:

- name: job

image: example/job:1.0.0

securityContext:

runAsNonRoot: true

readOnlyRootFilesystem: trueIncluso el acceso a la API de Kubernetes se trata con cautela. Los pods que no necesitan interactuar con el plano de control no reciben credenciales para hacerlo. Esto elimina por completo una de las rutas de escalada más comunes.

Ninguna de estas medidas hace que los ataques sean imposibles. Los hace limitados.

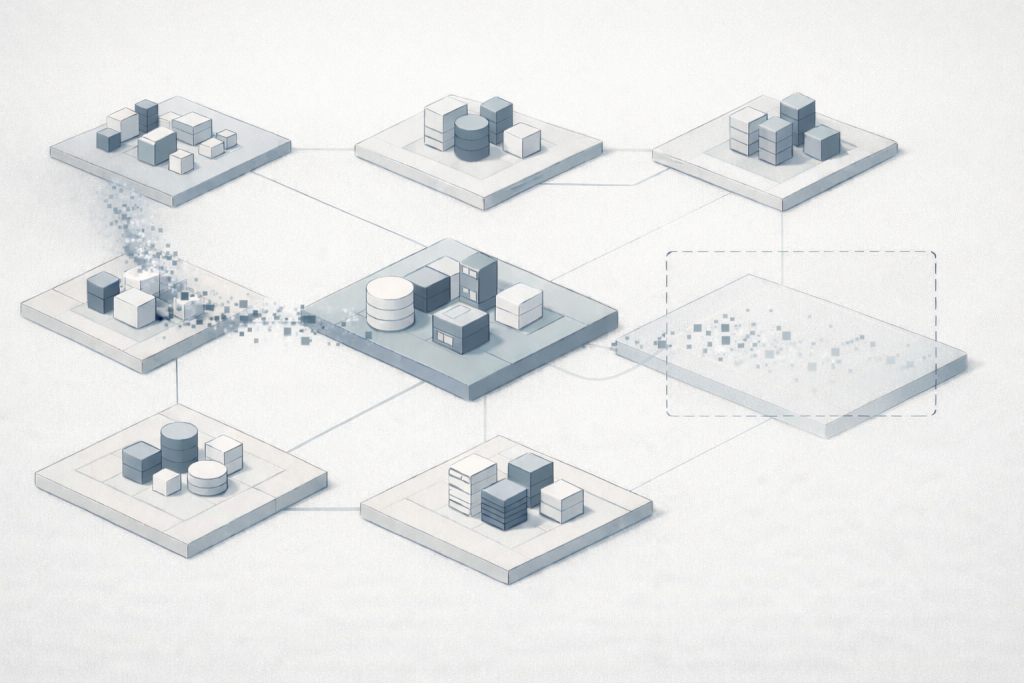

Cambiar la forma del riesgo

El efecto más importante de Zero Trust no es la prevención, sino la transformación. En una arquitectura tradicional, un solo error puede abrir una vía de abuso amplia y persistente. En un sistema orientado a Zero Trust, el mismo error conduce a una oportunidad estrecha, temporal y frágil.

Desde el punto de vista del atacante, el entorno se vuelve hostil al progreso lento y metódico. Los accesos expiran. Las rutas se bloquean. Las acciones que se desvían del comportamiento esperado reducen, en lugar de ampliar, las opciones disponibles. Lo que podría haber sido una exploración silenciosa se convierte en una carrera contra el tiempo y la visibilidad.

Esto no es una garantía de seguridad. Es un cambio en la dinámica.

Una conclusión honesta

Zero Trust no elimina las brechas. No sustituye a una ingeniería cuidadosa ni a unas operaciones disciplinadas. No promete una detección perfecta ni un control absoluto. Lo que ofrece es una respuesta por defecto diferente ante el fallo.

Los sistemas tradicionales tienden a preservar la confianza salvo que se les indique explícitamente lo contrario. Los sistemas Zero Trust hacen lo opuesto. Cuando la certeza se erosiona, la confianza se contrae.

En la práctica, esta diferencia suele determinar si un incidente permanece como una perturbación contenida o crece hasta convertirse en un fallo sistémico. No porque Zero Trust sea mágico, sino porque alinea el comportamiento del sistema con la realidad de que los sistemas complejos fallan – y de que la resiliencia comienza con la forma en que reaccionan cuando lo hacen.